Узнать впн

Как узнать VPN: методы и инструменты выявления

VPN (Virtual Private Network) используется для обеспечения анонимности, защиты данных и обхода географических ограничений. В ряде случаев необходимо узнать VPN, чтобы определить факт его использования в целях соблюдения корпоративной безопасности, анализа трафика или контроля доступа к сервисам. Существуют проверенные и технически обоснованные методы выявления VPN-подключений.

Основные признаки использования VPN

Для выявления VPN-подключения можно опираться на следующие характеристики:

-

IP-адрес. VPN выдает пользователю IP-адрес, отличный от его реального. Часто он принадлежит дата-центру или крупному хостинг-провайдеру.

-

Аномалии в геолокации. Резкие изменения страны или региона подключения могут свидетельствовать о VPN.

-

Постоянные IP-диапазоны. Многие VPN-сервисы используют статические или легко определяемые диапазоны IP.

-

Шифрование трафика. Трафик, проходящий через VPN, как правило, зашифрован. Это можно выявить по используемым протоколам (OpenVPN, WireGuard, IKEv2 и др.).

Технические методы, позволяющие узнать VPN

1. Сопоставление IP-адресов с базами VPN

Существуют базы данных, содержащие перечни IP-адресов, принадлежащих VPN-провайдерам. Наиболее известные ресурсы:

-

IP2Location

-

MaxMind

-

IPinfo

-

VPNAPI.io

Проверка IP-адреса через такие сервисы позволяет определить, принадлежит ли он VPN-провайдеру.

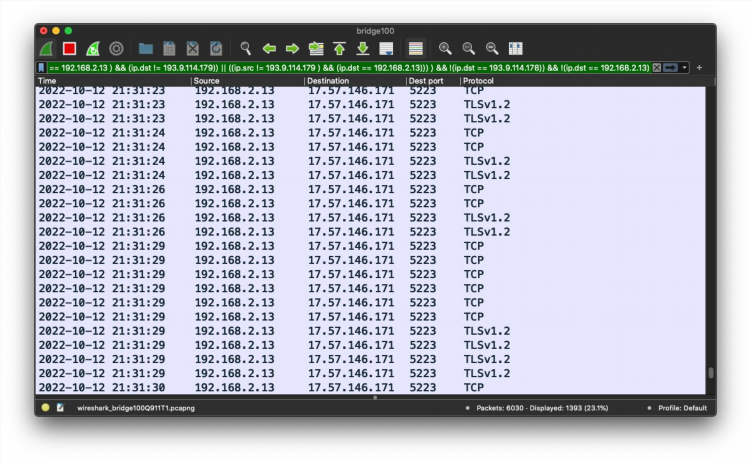

2. Анализ трафика на сетевом уровне

На уровне маршрутизаторов и сетевых экранов возможно выявление VPN по следующим признакам:

-

Использование нестандартных портов, например 1194 (OpenVPN) или 51820 (WireGuard)

-

Наличие SSL/HTTPS-туннелей без явного веб-контента

-

Постоянный зашифрованный трафик без признаков обычной пользовательской активности

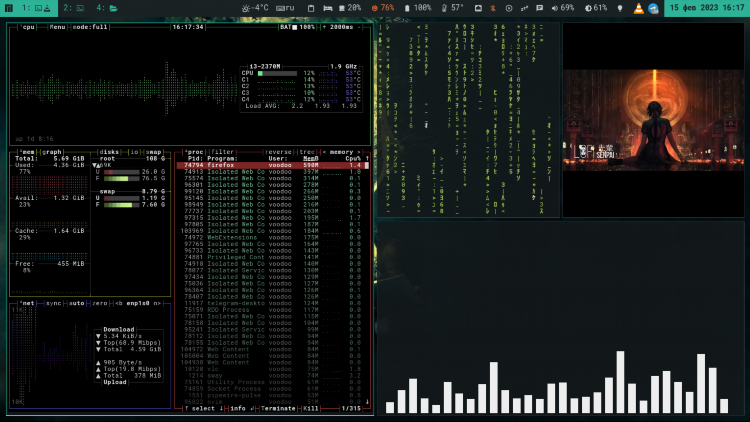

3. Использование систем глубокого анализа пакетов (DPI)

DPI (Deep Packet Inspection) — метод, позволяющий анализировать содержимое передаваемых пакетов. DPI может выявить специфические паттерны, характерные для VPN-протоколов. Эта технология активно применяется в корпоративных и государственных сетях.

4. Слежение за изменениями в поведении пользователя

Анализ поведенческих факторов может указать на использование VPN:

-

Частая смена IP-адресов при сохранении одного аккаунта

-

Снижение скорости соединения при переходе на определённые ресурсы

-

Доступ к сервисам, заблокированным в конкретной стране

Как узнать VPN в корпоративной инфраструктуре

Для компаний важно блокировать или контролировать VPN-соединения в целях информационной безопасности. Основные инструменты:

-

SIEM-системы (Security Information and Event Management) для анализа сетевой активности

-

NGFW (Next-Generation Firewall) с функцией идентификации VPN

-

DNS-фильтрация с блокировкой доменов VPN-сервисов

-

Политики безопасности на уровне конечных устройств (например, запрет установки VPN-клиентов)

Как узнать VPN в мобильной или Wi-Fi-сети

Для Wi-Fi и мобильных сетей применимы следующие подходы:

-

Логирование и анализ DNS-запросов

-

Использование специальных приложений на маршрутизаторе или точке доступа

-

Фильтрация портов, используемых VPN-протоколами

Часто используемые VPN-протоколы

Для точного определения VPN необходимо знать протоколы, которые они используют:

-

OpenVPN — UDP/1194 или TCP/443

-

WireGuard — UDP/51820

-

IKEv2/IPSec — UDP/500 и UDP/4500

-

L2TP/IPSec — UDP/1701

-

SSTP — TCP/443 (визуально похож на HTTPS)

FAQ

Как узнать VPN, если используется мобильное подключение?

Проверяется IP-адрес, анализируется сетевой трафик и DNS-запросы, а также отслеживается использование стандартных VPN-портов.

Можно ли точно определить, используется ли VPN?

С высокой вероятностью — да, особенно при наличии инструментов DPI и доступа к данным о трафике. Однако использование прокси и дополнительных методов маскировки может затруднить анализ.

Какие сервисы помогают узнать VPN?

IPinfo, MaxMind, IP2Location и другие базы данных IP-адресов. Также существуют API-сервисы, возвращающие информацию о VPN-статусе IP.

Чем отличается VPN от прокси при анализе?

VPN шифрует весь трафик устройства, тогда как прокси работает на уровне приложений и не обеспечивает комплексной защиты. Методы выявления в этих случаях различаются.

Какие признаки указывают на коммерческий VPN-сервис?

Статический IP из дата-центра, наличие DNS-запросов к известным VPN-доменам, использование популярных VPN-протоколов и портов.

Radmin vpn как скачать

Геоблоки

Vpn для linux ubuntu бесплатно

Настройка

Впн mod

Игры

Лучший випиэн

Отзывы

Скачать чекпоинт впн

СтримингИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.