Впн для создания локальной сети

ВПН для создания локальной сети

Создание защищённой локальной сети между удалёнными компьютерами возможно с использованием технологии VPN (Virtual Private Network). Применение ВПН для создания локальной сети позволяет организовать безопасную и стабильную связь между офисами, сотрудниками на удалённой работе и распределёнными IT-инфраструктурами.

Что такое VPN и как он работает

VPN (виртуальная частная сеть) — это технология, обеспечивающая защищённое соединение между двумя или более узлами через общедоступные сети, такие как интернет. Передаваемые данные шифруются, что обеспечивает конфиденциальность и целостность информации.

Для создания виртуальной локальной сети через VPN используется туннелирование — процесс инкапсуляции одного сетевого протокола в другой. На практике это означает, что два устройства, находящиеся в разных физических сетях, могут взаимодействовать как будто находятся в одной локальной сети.

Преимущества использования ВПН для создания локальной сети

-

Безопасность. Все данные передаются в зашифрованном виде с использованием алгоритмов, соответствующих современным стандартам (AES, IPSec).

-

Гибкость. VPN позволяет объединять устройства и офисы, находящиеся в разных географических точках.

-

Экономичность. Нет необходимости в аренде выделенных каналов связи.

-

Упрощённое администрирование. Сети, построенные на базе VPN, можно централизованно настраивать и контролировать.

-

Совместимость. Современные решения поддерживают все основные операционные системы и сетевые устройства.

Основные технологии VPN для построения локальной сети

PPTP (Point-to-Point Tunneling Protocol)

Простой в настройке, но морально устаревший протокол. Не рекомендуется для задач, требующих высокой безопасности.

L2TP/IPSec

Комбинация двух протоколов, обеспечивающая хорошую совместимость и высокий уровень защиты. Подходит для корпоративных задач.

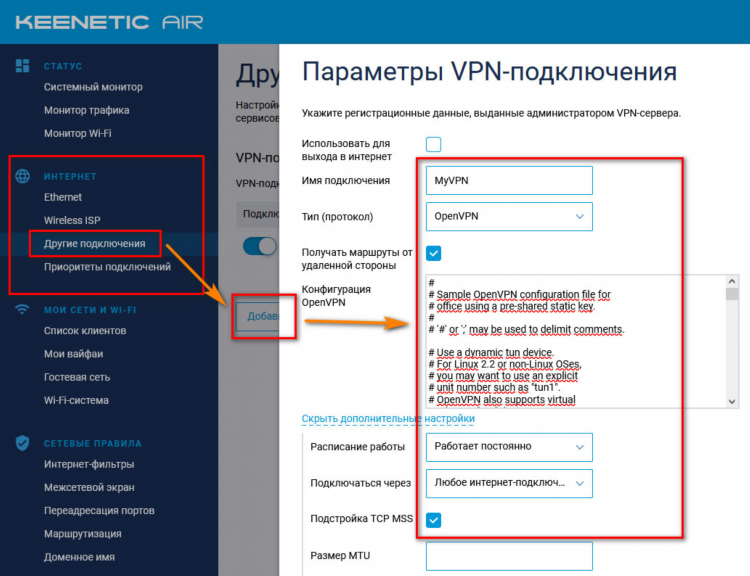

OpenVPN

Открытый и широко поддерживаемый протокол. Предлагает высокий уровень защиты и гибкость в конфигурации.

WireGuard

Современный и высокопроизводительный протокол. Отличается компактным кодом, высокой скоростью и безопасностью.

Примеры применения ВПН для создания локальной сети

-

Соединение офисов: позволяет организациям объединять филиалы в единую сеть.

-

Удалённая работа: сотрудники получают доступ к внутренним ресурсам компании.

-

Интеграция оборудования: обеспечивает взаимодействие между серверами, камерами наблюдения и другими устройствами.

-

Обеспечение доступа к ERP/CRM-системам: безопасное подключение к корпоративным информационным системам.

Этапы настройки VPN для создания локальной сети

-

Выбор протокола: в зависимости от требований по безопасности и совместимости.

-

Настройка VPN-сервера: установка программного обеспечения и генерация ключей/сертификатов.

-

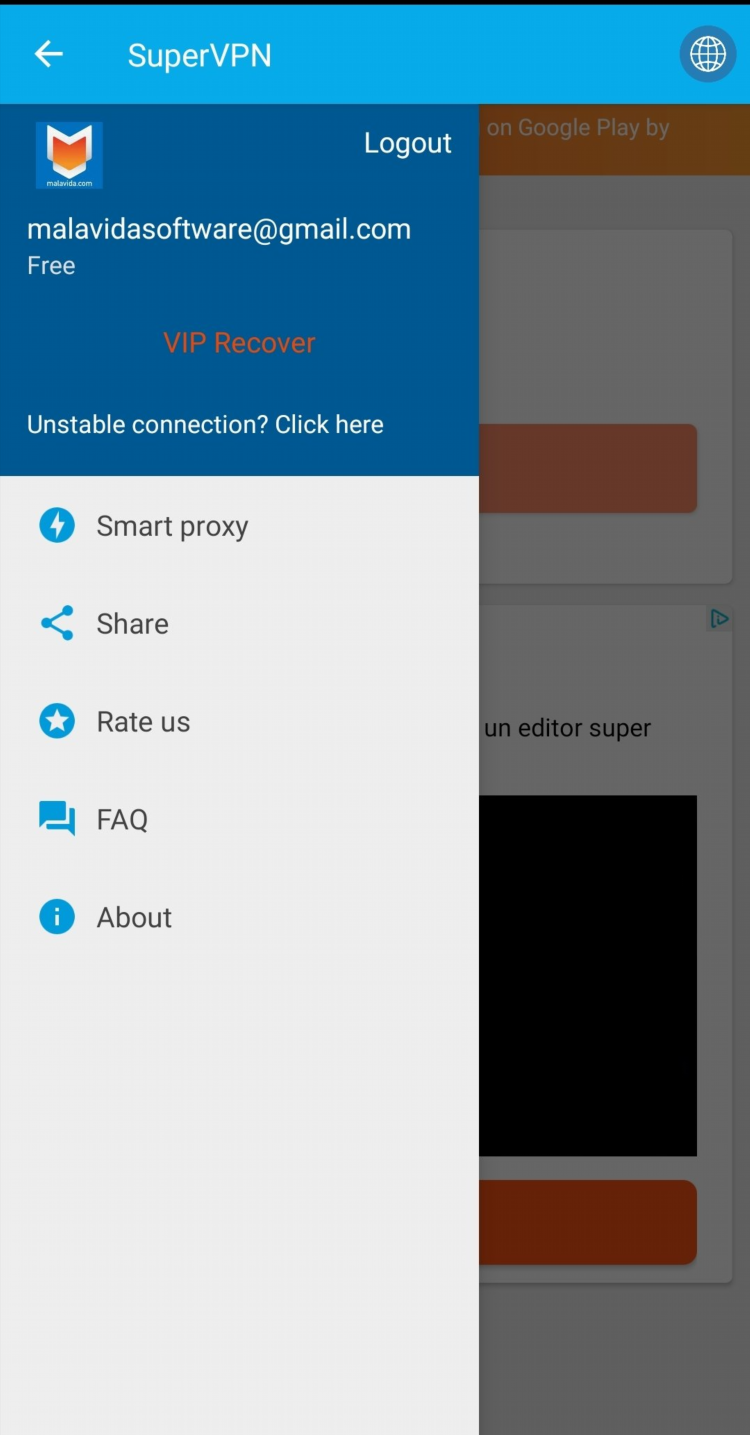

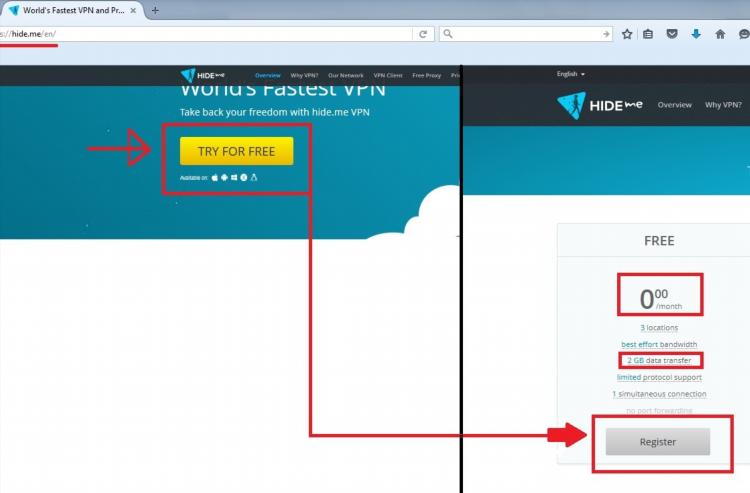

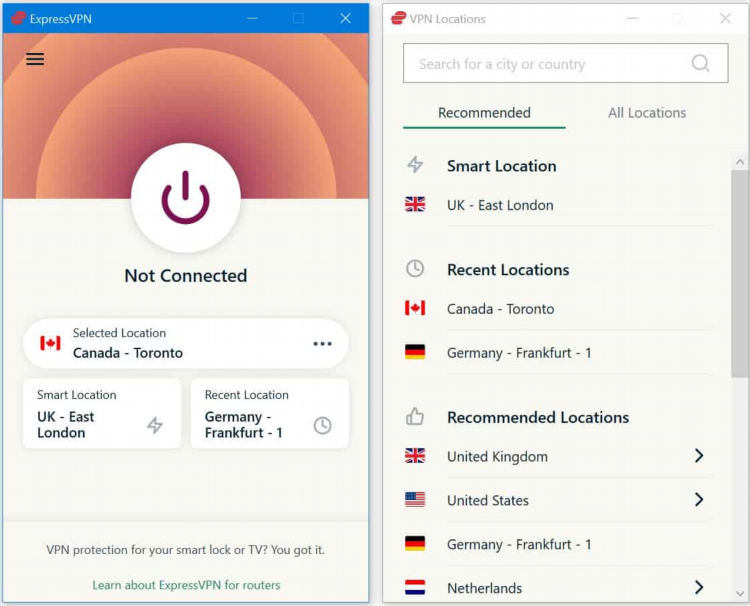

Конфигурация клиентов: подключение пользователей или устройств к VPN.

-

Настройка маршрутизации: определение правил доступа и сетевых маршрутов.

-

Тестирование соединения: проверка шифрования, доступности ресурсов и производительности.

Аппаратные и программные решения

-

Программные решения: OpenVPN, SoftEther VPN, StrongSwan.

-

Аппаратные решения: VPN-роутеры и межсетевые экраны с поддержкой VPN (MikroTik, Cisco, Ubiquiti).

Требования к безопасности

-

Использование современных шифров (AES-256, SHA-2).

-

Аутентификация с двухфакторной защитой.

-

Регулярное обновление программного обеспечения.

-

Ограничение доступа по IP и портам.

-

Логирование и мониторинг активности.

Часто задаваемые вопросы

Какие ресурсы можно подключить через VPN для создания локальной сети?

Через VPN можно подключать серверы, рабочие станции, сетевые хранилища, IP-камеры, принтеры и другие устройства.

Какой протокол VPN наиболее надёжен?

Наиболее надёжными считаются OpenVPN и WireGuard, благодаря активному сопровождению, открытости кода и высокой степени защиты.

Можно ли использовать VPN для игр в локальной сети?

Да, VPN позволяет создавать виртуальную локальную сеть для игр, поддерживающих LAN-режим.

Нужно ли открывать порты на роутере для работы VPN?

В большинстве случаев — да. Например, OpenVPN использует порт 1194 UDP по умолчанию.

Чем отличается VPN от обычного прокси?

VPN создаёт защищённый туннель и эмулирует работу в локальной сети, тогда как прокси лишь переадресует трафик, не обеспечивая уровня защиты и локального взаимодействия.

Заключение

Использование ВПН для создания локальной сети позволяет эффективно и безопасно объединять устройства и сотрудников в единую инфраструктуру, обеспечивая высокий уровень защищённости и управляемости корпоративной сети.

Аккаунт протон впн

Туризм

Скачать впн для опера расширение

Блокировки

Самые крутые впн

Скорость

Впн сервер для роутера

УстройстваИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.